In meinen Trainings und Workshops berichte ich schon lange über die Umsetzung von Maßnahmen zur Erhöhung der IT-Sicherheit. Eine Möglichkeit, die in vielen Microsoft-Lizenzplänen enthalten ist, ist die Nutzung von „Azure Active Directory – Conditional Access“ (oder in Deutsch: „Bedingter Zugriff“). Auch wenn der Titel dieses Blogbeitrags sperrig und kompliziert klingt, so werden Sie im Laufe des Beitrags sehen, wie einfach Conditional Access umzusetzen und vor allem wirksam ist.

Microsoft 365 – Bedrohungslage

Um den Sinn und Zweck von Conditional Access zu verdeutlichen habe ich mir einen Überblick über meine individuelle Bedrohungslage verschafft.

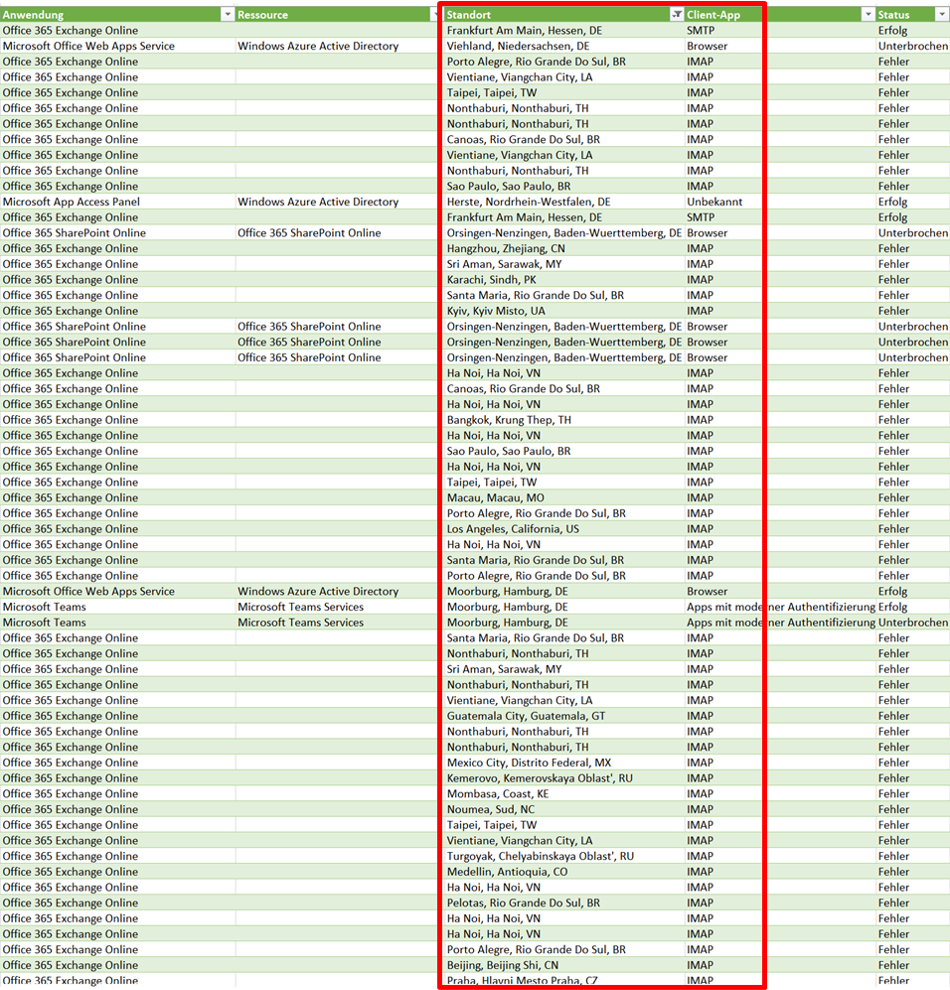

In meinem Azure AD kann ich unter „Anmeldungen“ alle Anmeldeaktivitäten sehen und habe mir einen Report aller Anmeldeversuche in meinem Tenant über die letzten vier Wochen exportiert. In diesen vier Wochen wurden etwa 800 Anmeldeversuche mit meinem Benutzernamen vorgenommen.

Den Report habe ich auf alle Standorte gefiltert, an denen ich in den letzten 4 Wochen nicht war.

Die Einträge zeigen alle Standorte, an denen ich definitiv nicht war und Protokolle, mit denen die Anmeldungen versucht wurden. Hierbei handelte es sich um etwa 80 Einträge, also etwa 10 % der Anmeldeversuche.

Was erkenne ich daraus?

- Es gibt genügend Anmeldeversuche von Cyberkriminellen auf Basis von Protokollen, die veraltete Anmeldemethoden verwenden. Deswegen kommuniziert Microsoft schon seit Jahren, dass solche veralteten Protokolle nicht mehr unterstützt werden und nach und nach standardmäßig geblockt werden: https://docs.microsoft.com/de-de/azure/active-directory/fundamentals/concept-fundamentals-block-legacy-authentication

- Es gibt Anmeldeversuche aus allen Teilen der Welt – auch aus Ländern, bei denen ich nicht mal den Ländercode kenne und in welche ich auch niemals fahren werde.

Microsoft 365 – IT-Sicherheit erhöhen

In dem von mir genutzten Lizenzplan „Microsoft 365 Business Premium“ ist ein Großteil von wichtigen Funktionen zur Erhöhung der IT-Sicherheit enthalten. So kann auch für ein Einzelunternehmen wie mich oder für kleinere und mittelständische Unternehmen Security einfach und zu einem akzeptablen Preis umgesetzt werden.

Die hier besprochene Funktion ist „Azure AD Conditional Access“, also der bedingte Zugriff auf meine Microsoft 365-Umgebung.

Vorbereitungen

Ich habe bereits seit Längerem meine administrativen Accounts von meinem produktiv genutzten Benutzer getrennt. Und für einzelne administrative Funktionen unterschiedliche Adminbenutzer angelegt. So auch einen globalen Benutzer, der niemals verwendet wird, sondern nur im Notfall (Break Glass-Account). Dass ich Multifaktor Authentifizierung für alle Benutzer verwende ist sicherlich selbstverständlich und jeder, der bereits in einem meiner Workshops teilgenommen hat, weiß wie wichtig mir MFA ist.

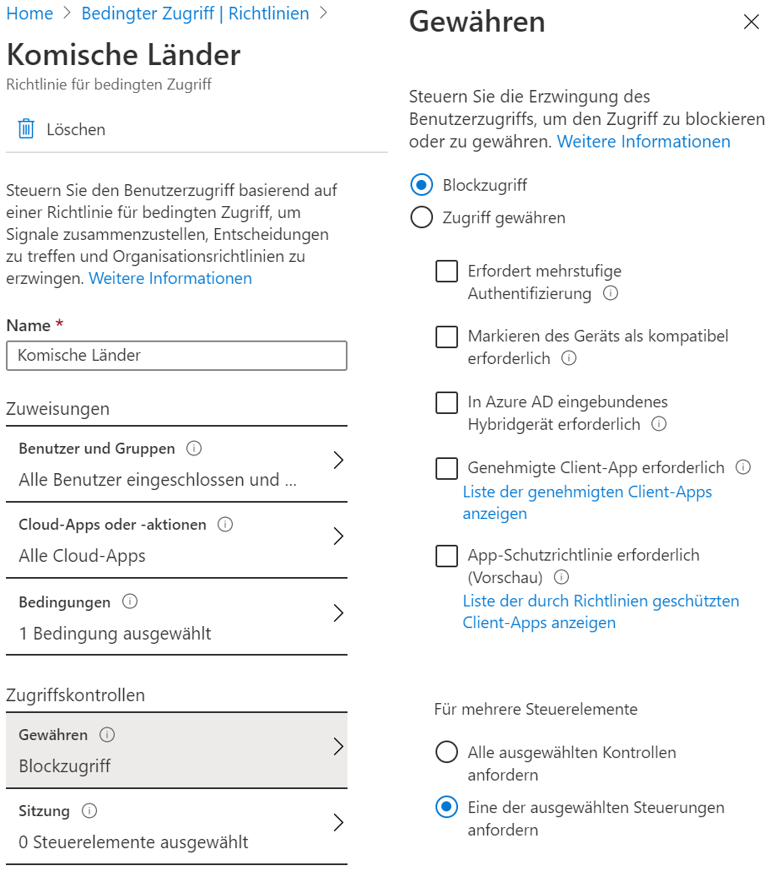

Im ersten Schritt habe ich eine Liste mit möglichen Anmeldestandorten angelegt. Hierfür habe ich alle Länder dieser Welt ausgewählt und die Länder abgewählt, in denen ich entweder regelmäßig unterwegs bin (beruflich oder im Urlaub) oder eventuell mal hinfahre. Diese Liste habe ich „Komische Länder“ benannt und kann diese nun in allen Regeln für Conditional Access verwenden.

Umsetzung

Nun habe ich in „Azure AD / Bedingter Zugriff“ zwei neue Regeln angelegt. Der Aufwand zur Umsetzung liegt bei etwa 5 Minuten!

- Blocken aller Anmeldungen aus der Liste „Komische Länder“. Diese Richtlinie gilt für alle Benutzer und Gäste, ausgenommen ist mein o. a. Break Glass-Account

- Blocken aller Legacy-Protokolle, die veraltete Anmeldeprotokolle verwenden. Diese Richtlinie gilt für alle Benutzer, außer einem technische Benutzer, der eine Anwendung benutzt, die bisher nur per SMTP kommuniziert.

Ergebnis

Seit der Umsetzung vor etwa drei Wochen sind im Anmeldeprotokoll keine Anmeldeversuche mehr außerhalb von Deutschland und ich kann wieder jede Anmeldeaktivität nachvollziehen.

Also konnte ich durch die Nutzung von Conditional Access, gerade in Verbindung mit der Multifaktor Authentifizierung, mit wenigen Klicke die Sicherheit in meinem Tenant spürbar erhöhen. Jedes Unternehmen sollte heute das Interesse haben, seine Sicherheitsmaßnahmen zu prüfen und ständig zu optimieren. Anhand der Anmeldeversuche sieht man, dass nicht nur große Konzerne durch Cyberkriminelle bedroht sind, sondern sogar so kleine Unternehmen wie meins, oder Ihr Unternehmen…?

Sie wollen mehr zu IT-Sicherheitsmaßnahmen erfahren? Buchen Sie doch einen Workshop mit mir. Hier geht es zur Kontaktaufnahme.